Článek

Hackerský útok, který se v pondělí zaměřil na poskytovatele laboratorních služeb Synnovis, způsobil problémy v nemocnicích Guy’s a St Thomas’, které disponují celkem 1240 lůžky, a také v dalších zdravotnických zařízeních, jako je King’s College Hospital.

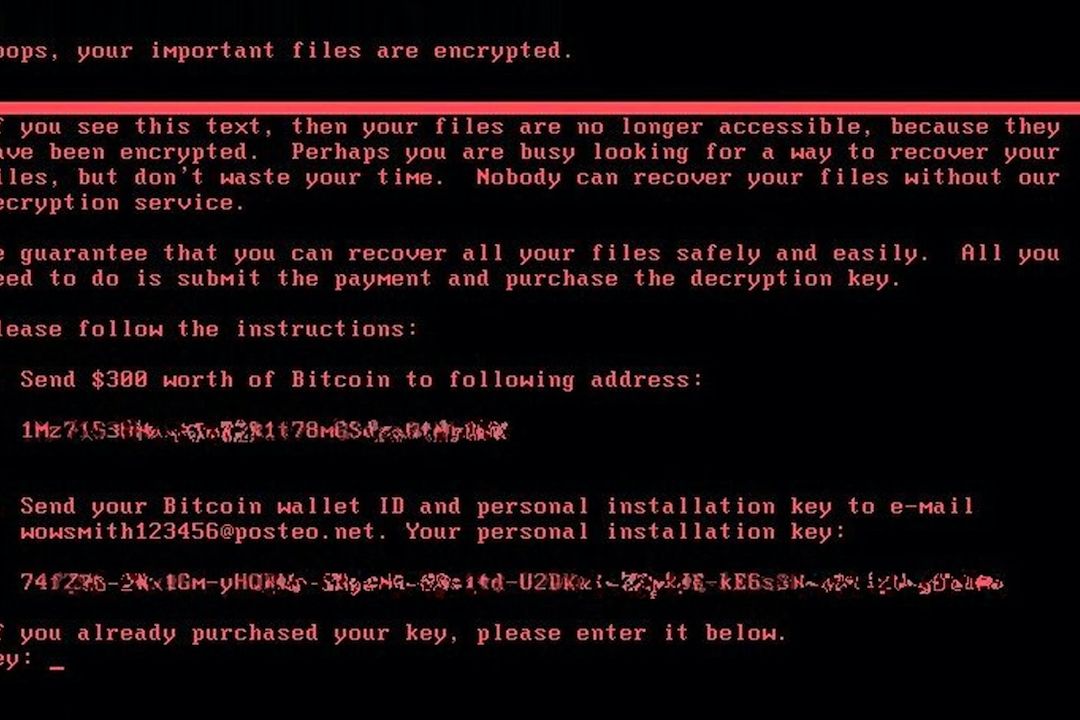

Agentura Reuters upřesnila, že šlo o útok ransomwaru, který znepřístupnil uložená data. Útoky vyděračských virů mají ničivé následky, probíhají prakticky vždy na chlup stejně. Nejprve záškodníci zašifrují všechna data uložená na pevném disku a za jejich zpřístupnění pak požadují výkupné, a to klidně i několik milionů korun.

Jeden ze zdravotníků uvedl, že i když laboratoře stále fungují, komunikace s nimi je možná pouze papírovou formou, což dramaticky zpomaluje jejich práci.

Laboratoře se nyní zaměřují pouze na nejurgentnější krevní testy, aby minimalizovaly dopady útoku. Online spojení se servery společnosti Synnovis bylo přerušeno, aby se zabránilo dalšímu šíření škodlivého kódu.

Podobné kybernetické útoky se podle deníku The Guardian objevují stále častěji. Během posledního roku jde již o třetí takový incident, který zasáhl skupinu Synlab Group, pod kterou společnost Synnovis spadá. Tato série útoků poukazuje na rostoucí riziko kybernetických hrozeb, které mohou mít závažné dopady na zdravotnické služby a infrastrukturu.

„Ransomware má v oblasti zdravotnictví více specifik než v jiných odvětvích, a to jak z hlediska ochrany, tak i pokud jde o obnovu. Data, která zdravotnické organizace využívají, jsou mimořádně citlivá a cenná, což je pro útočníky velmi atraktivní,“ prohlásil již dříve John Shier, technický ředitel společnosti Sophos.

Pacientka zemřela

O tom, jak fatální mohou být následky hackerského útoku na nemocnice, se na vlastní kůži přesvědčili v roce 2020 v Německu. V Düsseldorfu hackeři zablokovali vyděračským virem nemocniční servery, takže nemocnice nepřijímala sanitky ani objednané pacienty a plánované operace musely být odloženy. Hackeři si tehdy mysleli, že napadli servery vysoké školy. Když se dozvěděli, že jde o zdravotnické zařízení, okamžitě zablokované servery odšifrovali – to už ale bylo pozdě.

Podle vyšetřovací zprávy kvůli útoku zemřela žena, kterou düsseldorfská nemocnice v noci z 11. na 12. září nebyla schopna přijmout. Namísto toho musela být ve vážném zdravotním stavu převezena do několik desítek kilometrů vzdáleného Wuppertalu, kde krátce po příjezdu zemřela. Státní zastupitelství případ vyšetřuje jako usmrcení z nedbalosti.

„Bylo jen otázkou času, kdy k nějakému podobnému neštěstí dojde. Nemocnice a zdravotnická zařízení jsou častým terčem kyberútoků, zejména ransomwaru. Navíc v době koronavirové pandemie rizika ještě rostou. Nemocnice si nemohou dovolit výpadky služeb a v případě úspěšného útoku výkupné často raději zaplatí, což ještě zvyšuje motivaci hackerů,“ prohlásil Petr Kadrmas, bezpečnostní expert Check Pointu.

Výkupné vzrostlo pětinásobně

Vyděračské viry z rodiny ransomwaru stále patří mezi nejobávanější škodlivé kódy vůbec. I když množství útoků podle bezpečnostních expertů ze společnosti Sophos klesá, kyberzločinci požadují stále vyšší výkupné. To za poslední rok vzrostlo pětinásobně, což je alarmující hodnota.

Nejde přitom o žádné smyšlené číslo, které by si bezpečnostní experti vycucali z prstu. Sophos totiž ve svém průzkumu vychází přímo z dat firem a organizací, které se staly obětí ransomwarových útoků.

Zatímco některé skupiny se zaměřují na mnohamilionové výkupné, existují i takové, které se spokojí s nižšími částkami a vynahrazují si je objemem útoků.

Podle jejich zkušeností činilo výkupné ještě v roce 2023 v průměru 400 000 dolarů, což odpovídá 9,3 milionu korun. V letošním roce ale kyberzločinci tak skromní nebyli, naopak si nechali velmi připlatit. Výkupné totiž vzrostlo v průměru na dva miliony dolarů (46,5 milionu korun).

„Nesmíme dopustit, aby nás mírný pokles počtu útoků uklidnil. Ransomwarové útoky jsou v současnosti stále nejčastější hrozbou, která pohání ekonomiku kybernetické kriminality. Bez ransomwaru bychom se nesetkali s takovou rozmanitostí a objemem prekurzivních hrozeb a služeb, které jsou zdrojem těchto útoků,“ varoval Shier.

Zdůraznil přitom, že hrozbou jsou útoky vyděračských virů také pro menší subjekty a klidně i jednotlivce. „Prostředí ransomwaru nabízí něco pro každého kyberzločince, bez ohledu na jeho dovednosti. Zatímco některé skupiny se zaměřují na mnohamilionové výkupné, existují i takové, které se spokojí s nižšími částkami a vynahrazují si je objemem útoků,“ doplnil Shier.

„Junk gun“ ransomware děsí experty

V poslední době povznesli kyberšmejdi nebezpečnost vyděračských virů na úplně novou úroveň, využívají tzv. junk gun ransomware.

Označení „junk gun“ se neformálně používá především v USA pro zbraň, kterou lze snadno získat a skrýt. A patrně vystihuje to, jak nyní pracují tvůrci vyděračských virů. Jde totiž o ransomware, který si může na darknetu pořídit za úplatu prakticky kdokoliv i bez hlubších technických zkušeností a může s ním útočit na libovolné cíle.

Doposud se na černém internetovém trhu nabízely výhradně sofistikované vyděračské viry, které si mohl kdokoliv pronajmout k cíleným útokům. Bezpečnostní experti tento model označovali často jako RaaS, tedy ransomware jako služba.

To se ale s „junk gun“ ransomwarem mění. A bezpečnostní experti oprávněně upozorňují na to, že jde pro běžné uživatele o daleko větší problém, než by se mohlo na první pohled zdát. „Namísto prodeje nebo nákupu ransomwaru formou služby útočníci vytvářejí a prodávají nesofistikované varianty ransomwaru za jednorázovou cenu – což jiní útočníci někdy považují za příležitost zaměřit se na malé a středně velké podniky, a dokonce i na jednotlivce,“ varoval Christopher Budd, ředitel výzkumu hrozeb ve společnosti Sophos.

Podle něj se „junk gun“ ransomware nabízí na černém internetovém trhu za 375 dolarů, tedy v přepočtu zhruba za necelých devět tisíc korun. To je výrazně méně než v případě RaaS sad, které často stály až třikrát tolik.