Článek

Ransomware Ragnar Locker, což je mimochodem i název celého gangu, se prvně objevil už v prosinci 2019. „Tato skupina byla zodpovědná za řadu významných útoků na kritickou infrastrukturu po celém světě, například i vůči nemocnicím,“ prohlásil mluvčí policejního prezidia Ondřej Moravčík s tím, že skupina však neútočila na cíle v České republice.

„Organizovaná kriminální skupina, která tímto způsobem útočila, využívala tzv. dvojího vydírání – požadovala zaplacení výkupného za odblokování systému a zároveň i za nezveřejnění ukradených dat,“ doplnil Moravčík.

Šéfa nakonec zatkli v Paříži

Důvod, proč se skupina nezaměřovala na cíle v Česku, je nasnadě. Hlavní pachatel měl totiž domov v Česku a často zde pobýval. „Na základě evropského vyšetřovacího příkazu byla provedena domovní prohlídka v místě jeho pobytu v Praze,“ prozradil mluvčí.

Zdůraznil přitom, že zakladatel skupiny byl ale nakonec zadržen v Paříži. „Tento případ je ukázkou fungující zahraniční spolupráce nejen napříč Evropou,“ doplnil Moravčík.

Infrastruktura ransomwaru byla zabavena také v Nizozemsku, Německu a Švédsku, kde byla také zrušena související webová stránka pro prezentaci odcizených dat na serveru Tor. Tento software je zdarma a slouží k zamaskování IP adres, které identifikují uživatele. Tor využívají například disidenti nebo lidé, kteří chtějí utajit svůj pohyb po internetu, často tedy i kyberzločinci.

Operace TALPA proběhla ve spolupráci s jednotkami Francie, Itálie, Japonska, Lotyšska, Nizozemska, Španělska, Švédska, Ukrajiny a USA, byla zároveň aktivně podporována Europolem a Interpolem.

Dlouholetá práce

Vyšetřovatelé aktivity gangu sledovali několik let. „Již v říjnu 2021 byli na Ukrajinu vysláni vyšetřovatelé z francouzského četnictva a americké FBI spolu se specialisty z Europolu a Interpolu, aby společně s ukrajinskou národní policií provedli vyšetřovací opatření, která vedla k zatčení dvou významných provozovatelů programu Ragnar Locker. Od té doby vyšetřování pokračovalo a tento týden vedlo k vlně zatčení a dalších procesních úkonů,“ konstatoval mluvčí.

Úroveň ohrožení skupiny Ragnar Locker byla podle něj považována za vysokou vzhledem k tomu, že skupina měla sklon útočit se svými vyděračskými viry na kritickou infrastrukturu.

Jak probíhá útok vyděračského viru?

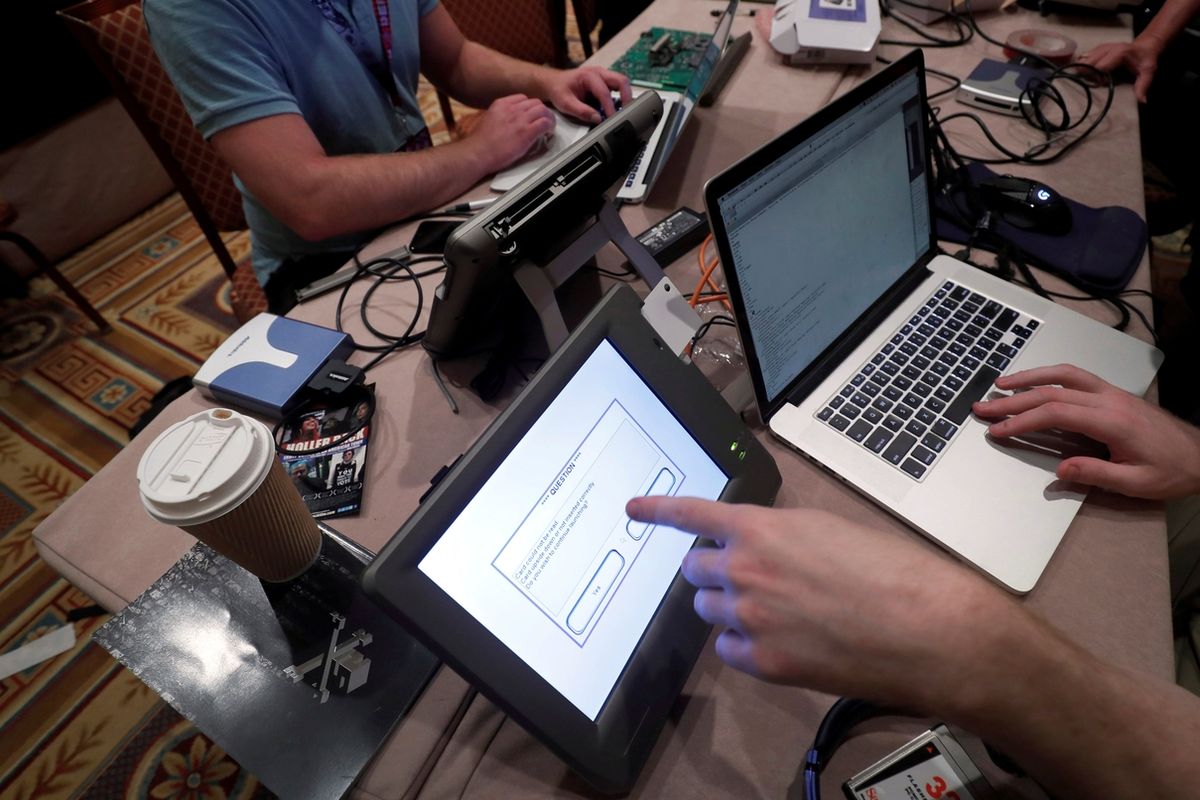

Útoky vyděračských virů probíhají prakticky vždy stejně. Nejprve zašifrují záškodníci všechna data uložená na pevném disku. Za jejich zpřístupnění pak útočníci požadují výkupné, a to i několik tisíc korun.

Kyberzločinci se zpravidla snaží v majiteli napadeného stroje vzbudit dojem, že se ke svým souborům dostane po zaplacení pokuty. Ta byla údajně vyměřena za používání nelegálního softwaru apod. I proto jim celá řada lidí již výkupné zaplatila.

Ani po zaplacení výkupného se ale uživatelé ke svým datům nemusí dostat. Místo placení výkupného je totiž nutné virus z počítače odinstalovat. Zpřístupnit nezálohovaná data je už ale ve většině případů nemožné.